Seitenleiste

28.2 Komponente Crypt

Die Themen Verschlüsseln und Entschlüsseln gewinnen dann an Bedeutung, wenn Sie sensible Daten oder Zugänge zu Programmen mit einem Passwort schützen möchten (→ Kapitel 28.3 OpenSSl). Gambas stellt für diese Einsatzfälle die Komponente gb.crypt zur Verfügung. Die Klasse Crypt erlaubt es Ihnen, ein Passwort zu verschlüsseln. Die Methoden Crypt.DES und Crypt.MD5 verwenden zum Verschlüsseln einer Passwort-Zeichenkette die Algorithmen DES und MD5. Die Methode Crypt.Check ermöglicht den Vergleich zwischen dem verschlüsselten Passwort und einer eingegebenen (Klartext-)Passwort-Zeichenkette.

- Zuerst werden die Methoden Crypt.DES und Crypt.MD5 vorgestellt.

- Dann wird in mehreren Projekten gezeigt, wie vorgegebene, aber verdeckt eingegebene Klartext-Passwörter verschlüsselt werden.

- Abschließend werden anwendungsorientierte Gambas-Projekte vorgestellt, in denen die Methoden Crypt.DES, Crypt.MD5 und Crypt.Check eingesetzt werden.

Außerdem wird in einigen Projekten geprüft, ob es sich bei der Passworteingabe um ein starkes Passwort handelt. Ein starkes Passwort kann m.E. so definiert werden:

- Das Passwort besteht aus mindestens 8 Zeichen.

- Das Passwort enthält mindestens 1 Großbuchstaben.

- Das Passwort enthält mindestens 1 Kleinbuchstaben.

- Das Passwort enthält mindestens 1 Ziffer.

- Das Passwort enthält mindestens ein Sonderzeichen aus einem definierten Zeichensatz.

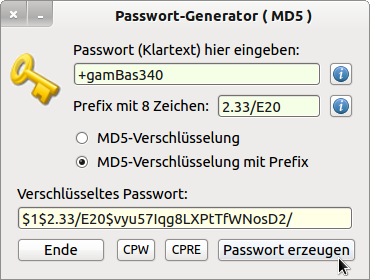

Abbildung 28.2.1: Passwort-Generator für starke Passwörter

Mit dem vorgestellten Passwort-Generator PWL8 können Sie Passwörter mit einem selbst gewählten Zeichensatz zufallsgesteuert verschlüsseln oder entschlüsseln. Die verschlüsselten Passwörter dienen zum Beispiel zum Schutz eigener Gambas-Programme, mit denen sensible Daten bearbeitet werden oder dem Zugriff auf diese sensiblen Daten selbst.

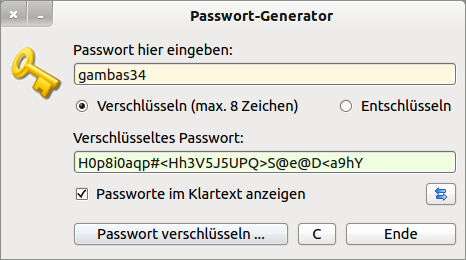

Abbildung 28.2.2: Passwort-Generator PWL8

Eine besondere Rolle im Zusammenhang mit Passwörtern spielt die Eingabe des Root-Passwortes, wie es für privilegierte Aufgaben erforderlich ist. Es werden unterschiedliche Ansätze vorgestellt, untersucht und in Projekten umgesetzt.